如今网络DNS污染可以说是频繁发生,但是为什么.cn和.org域名可以逃过一劫呢?

其实,只要是DNS污染问题都可以使用

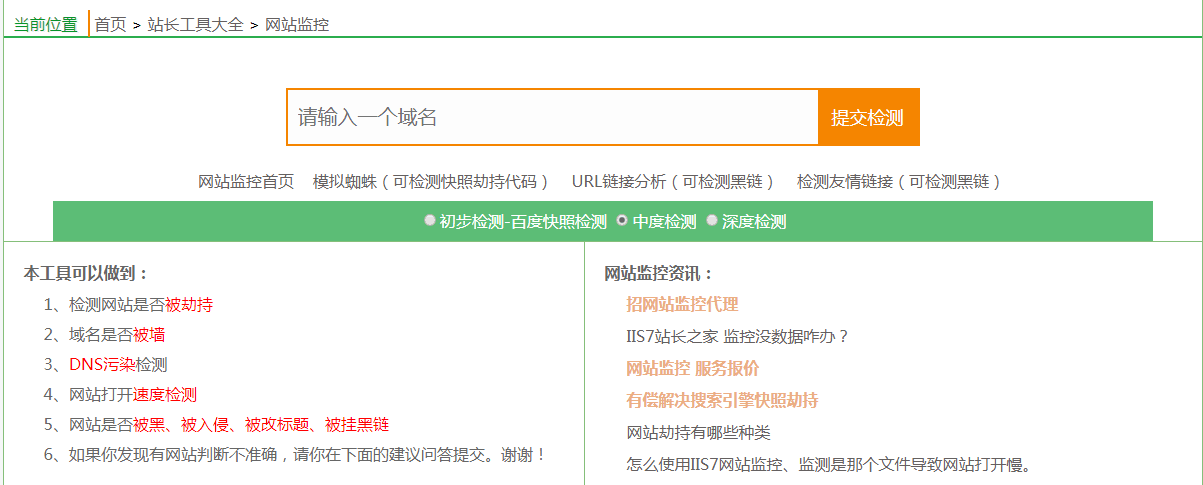

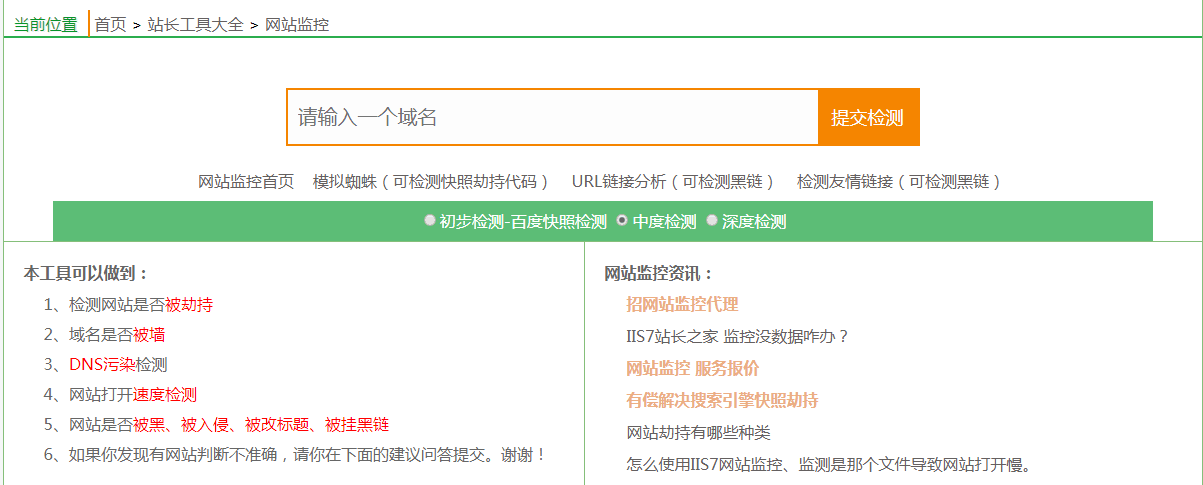

IIS7的网站监控功能,可以检测网站是否被劫持、域名是否被墙、DNS污染检测、网站打开速度检测、网站是否被黑、被入侵、被改标题、被挂黑等信息,是在做网站管理时的必要工具。

我们先来看正常的域名解析过程:

第一步,DNS会返回“根域名服务器”地址和IP, 是root-servers.net结尾的地址;

第二步,根域名服务器192.33.4.12返回通用顶级域名(gTLD)的服务器地址和IP;

第三步,gTLD服务器返回NS(name server)地址和IP,是ns1.dreamhost.com;

第四步,NS返回域名对应的真正的IP地址, 是69.163.141.215。

dig +trace zuola.com 和 dig +trace dbanotes.net 的结果,显示以“.com”、“.net”等结尾的域名在第二步返回的都是 gtld-server.net结尾的服务器地址; 而以“.org”的域名用的是另一种域名的服务器。

dig +trace 1kg.org 这个域名的结果,同样需要向DNS发起第一步查询,返回的结果是相同的根域名服务器地址,第二步返回的却不是以 gtld-server.net结尾的服务器地址,是org.afilias-nst.org 和 org.afilias-nst.info 结尾的地址

dig +trace hightechlowlife.cn 这个域名的结果,.cn 和 .org 的域名同样需要向DNS发起第一步查询,得到了正确的根域名服务器地址; 第二步返回的却不是 以gtld-server.net结尾的服务器地址,也不是以org.afilias-nst.org 和 org.afilias-nst.info 结尾的地址,是以dns.cn结尾的地址:

.cn 和 .org 的域名也是需要向DNS发起第一步查询,也都得到与.com 跟.net 域名相同的“根域名服务器”查询结果了,仅有第二步返回的结果不同。这证明此次事件与“根域名服务器”完全没有关系。这样一区分,也许能解释为什么.cn 和.org 的域名没有受到影响了。